Практическая работа: Модуль 8. Управление топологией в домене

См. также Требования, правила и цели выполнения практической работы

Практические задания

Развернуть резервный контроллер домена Стенд ALD Pro — dc-2.ald.company.lan:

Убедитесь, что уровень защищенности максимальный, а целостность текущего пользователя 63.

Отключите службу NetworkManager.

Настройте сетевой интерфейс и разрешение имен через файлы /etc/network/interfaces и /etc/resolvconf:

IP-адрес: 10.0.1.12/24

Шлюз: 10.0.1.1

Сервер DNS: 10.0.1.11

Поисковый домен: ald.company.lan

Убедитесь, что имя сайта dl.astralinux.ru и имя контроллера домена dc-1 и dc-1.ald.company.lan разрешаются и пингуются.

Настройте имя машины и файл

/etc/hostsв соответствии с рекомендациями.Убедитесь, что в системе заданы корректные репозитории.

Убедитесь, что приоритеты пакетов настроены корректно.

Установите пакеты ALD Pro для клиентской машины.

Выполните ввод машины в домен со следующими параметрами (не забудьте отключить сохранение истории на время ввода команды):

Имя домена: ald.company.lan

Имя машины: dc-2

Имя учетной записи: admin

Пароль: AstraLinux

--gui--force

Перезагрузите компьютер и войдите под доменной записью admin.

Выполните повышение роли сервера до контроллера домена через портал управления ALD Pro на странице .

Проверьте состояние доменных служб.

Проверьте файл

/etc/resolv.conf, убедитесь, что там есть запись для DNS-сервера 127.0.0.1.Отключите DNSSEC.

Разрешите выполнение рекурсивных запросов и кэширование.

Войдите в портал управления dc-2, используя Kerberos-аутентификацию.

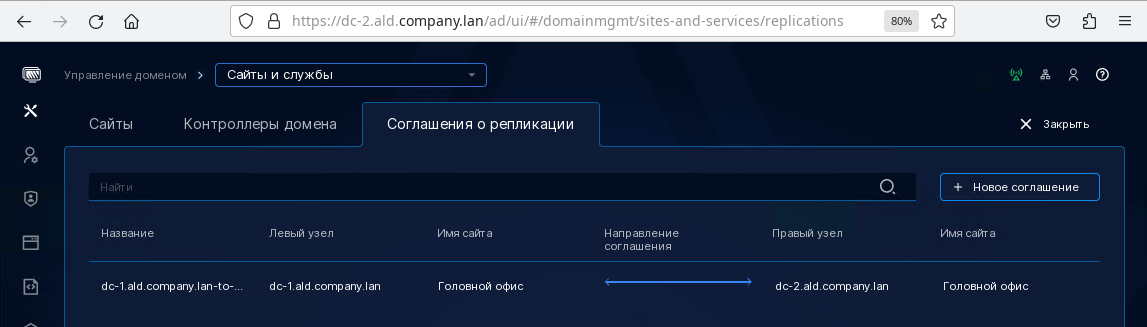

Проверьте соглашение о репликации на странице .

Проверьте статус репликации утилитами dsconf и скриптами проекта checkipaconsistency.

Практическая работа (с ответами)

Развернуть резервный контроллер домена Стенд ALD Pro — dc-2.ald.company.lan:

Убедитесь, что уровень защищенности максимальный, а целостность текущего пользователя 63:

cat /etc/astra/build_version

sudo astra-modeswitch getname

sudo pdp-id

Отключите службу NetworkManager:

sudo systemctl stop NetworkManager

sudo systemctl disable NetworkManager

sudo systemctl mask NetworkManager

sudo systemctl status NetworkManager

Настройте сетевой интерфейс и разрешение имен через файлы /etc/network/interfaces и /etc/resolvconf:

IP-адрес: 10.0.1.12/24

Шлюз: 10.0.1.1

Сервер DNS: 10.0.1.11

Поисковый домен: ald.company.lan

sudo vim /etc/network/interfaces

auto lo

iface lo inet loopback

auto eth0

iface eth0 inet static

address 10.0.1.12

netmask 255.255.255.0

gateway 10.0.1.1

sudo vim /etc/resolv.conf

nameserver 10.0.1.11

search ald.company.lan

sudo ip addr flush dev eth0

sudo systemctl restart networking

Убедитесь, что имя сайта dl.astralinux.ru и имя контроллера домена dc-1 и dc-1.ald.company.lan разрешаются и пингуются:

ping -c 2 dc-1

ping -c 2 dc-1.ald.company.lan

ping -c 2 dl.astralinux.ru

Настройте имя машины и файл /etc/hosts в соответствии с рекомендациями:

sudo vim /etc/hosts

127.0.0.1 localhost.localdomain localhost

10.0.1.12 dc-2.ald.company.lan dc-2

Убедитесь, что в файлах

/etc/apt/sources.listи/etc/apt/sources.list.d/aldpro.listзаданы корректные репозитории.Установите пакеты ALD Pro для клиентской машины:

sudo DEBIAN_FRONTEND=noninteractive apt-get install -y -q aldpro-client

Выполните ввод машины в домен со следующими параметрами (не забудьте отключить сохранение истории на время ввода команды):

Имя домена: ald.company.lan

Имя машины: dc-2

Имя учетной записи: admin

Пароль: AstraLinux

--gui--force

sudo /opt/rbta/aldpro/client/bin/aldpro-client-installer \

--domain ald.company.lan --account admin --host dc-2 --gui --force

Заблокируйте файл

/etc/resolv.confдля редактирования:

sudo chattr +i /etc/resolv.conf

Перезагрузите компьютер и войдите под доменной записью admin:

sudo reboot

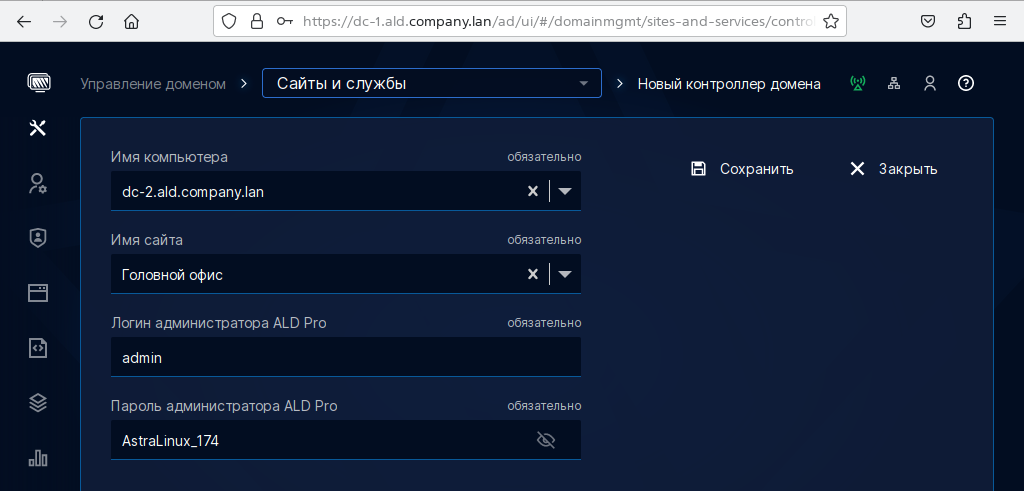

Выполните повышение роли сервера до контроллера домена через портал управления ALD Pro на странице . Нажмите кнопку , выберите из выпадающего списка Имя компьютера сервер dc-2.ald.company.lan, а из Имя сайта Головной офис.

Форсируйте установку командой:

sudo aldpro-roles --iud

Проверьте состояние доменных служб:

sudo ipactl status

Удалите локатор библиотеки

libkrb5от службыwinbind:

sudo rm /usr/lib/x86_64-linux-gnu/krb5/plugins/libkrb5/winbind_krb5_locator.so

Откройте файл

/etc/resolv.confна редактирование:

sudo chattr -i /etc/resolv.conf

Приведите файл

/etc/resolv.confк следующему состоянию:

admin@dc-2:~$ cat /etc/resolv.conf

nameserver 127.0.0.1

search ald.company.lan

Отключите DNSSEC, разрешите выполнение рекурсивных запросов и кэширование.

Файл /etc/bind/ipa-options-ext.conf должен быть приведен к следующему состоянию:

dnssec-validation no;

allow-recursion { any; };

allow-query-cache { any; };

Перезапустите службу:

sudo systemctl restart bind9-pkcs11.service

Войдите в портал управления dc-2, используя Kerberos-аутентификацию.

Проверьте соглашение о репликации на странице .

Проверьте состояние репликации утилитой dsconf:

sudo dsconf -j ALD-COMPANY-LAN replication status --suffix dc=ald,dc=company,dc=lan

sudo apt install jq -y;

sudo -i;

(printf 'SUFFIX \tAGREEMENT \tSTATE \tTIME-SINCE \tLDAP-STATUS \tREPL-STATUS \n'; dsconf -j ALD-COMPANY-LAN replication list | jq '.items[]' -r | xargs -P8 -i -- dsconf -j ALD-COMPANY-LAN repl-agmt list --suffix={} | jq '.items[].attrs | (.nsds5replicalastupdatestatusjson[0] | fromjson) as $status | [.nsds5replicaroot[0], .cn[0], $status.state, $status.date, $status.ldap_rc_text, $status.repl_rc_text] | @tsv' -r | sort ) | column -s$'\t' -t``;exit

ds-replcheck online -D "cn=Directory Manager" -m ldap://dc-1.ald.company.lan:389 -r ldap://dc-2.ald.company.lan:389 -b dc=ald,dc=company,dc=lan

Проверьте состояние репликации скриптами проекта checkipaconsistency:

sudo -i

apt install python3-pip

pip3 --version && pip3 install --user checkipaconsistency

ln -s /root/.local/bin/cipa /usr/bin/cipa

cipa -d ald.company.lan -W 'BINDPW'